>

Całkowicie usunąć KMS-R@1n.exe Malware

Wysłany przez w Removal na poniedziałek, 13 lutego 2017 r.

KMS-R@1n.exe tylko trzyma spowolnienie mojego komputera i nie można go usunąć?

Mieć do czynienia z trojany? Jeśli tak, teraz jesteś doskonale świadomy, jak problematyczne jest Twoja sytuacja. Usługi zarządzania kluczami. R@1N.exe wirus jest klasyczny koń trojański. To przynosi Ci kłopoty, jest agresywny, niebezpieczne i niewidoczne. I nie powinny znajdować się na komputerze. Podjęcia działań, zanim tego szkodnika zdoła spowodować pewne nieodwracalne uszkodzenia. Nie ma infekcji jest niedoceniane, zwłaszcza takie podchwytliwe. Konie trojańskie są znany jest skryty. Oznacza to, w przeciwieństwie do szkodnika, one siać spustoszenie w ciszy. To może potrwać chwilę dobry sobie nawet sprawę, coś jest wyłączony z urządzeniem. Wirus używa tego czasu do zmian. Na początek tej uciążliwości zmienia rejestr systemu. Również modyfikuje niektóre pliki systemowe i inne szkody. Oznacza to, że nie wszystkie programy będą się uruchamiały. Niestety to zaledwie początek pasożyt długą listę szkodliwych cech. Od chwili, gdy ląduje na pokładzie aż do momentu, w którym możesz podjąć działania Szkodnik ten kradnie dane. Należy rozważyć swoje życie prywatne nie dłuższy prywatny. Trojany Szpieg na swoje działania związane z przeglądania. Na przykład przeglądanie historii, adresy IP, adresy e-mail, nazwy użytkownika i hasła. Jednak mówimy o jednym z najbardziej destrukcyjnych rodzajów pasożytów tam. Trojan idzie o krok dalej i kradnie dane osobowe. Co to oznacza? Oznacza to, że dane konta bankowego nie jest bezpieczny. Hakerzy próbują ukraść jak najwięcej prywatnych danych, jak to możliwe. Oczywiście dane pobiera przesłane w niepowołane ręce. Cyberprzestępcy są ostatni ludzie, którzy powinni mieć dostęp do takich cennych danych. Zwykle sprzedają informacje zebrane stronom trzecim. Na koniec masz nie idea gdzie i w jakim celu jest wysyłane dane. Jedna rzecz może być absolutnie pozytywne opinie na temat â €”oszustów będzie znaleźć sposób, aby pieniądze na swoje informacje. Pytanie brzmi, czy zamierzasz zaryzykować? Masz zamiar zignorować zagrożenie, wiedząc, jak niebezpieczne jest ten program? Teraz, że hakerzy ukradli dane prywatne, może wystąpić kilka problemów. Wśród nich są oszustw finansowych i różnych oszustw. Jeśli masz szczególnie pecha, może paść ofiarą kradzieży tożsamości, jak również. Konie trojańskie nie są na pewno coś, co należy mieć na pokładzie. Aby ręcznie usunąć wirusa, proszę czytajcie dalej.

Jak mogę zarazić z?

Najbardziej wiarygodne wyjaśnienie jest, że otworzyłeś e-mail uszkodzony. Mimo że najstarsza technika, nadal jest to bardzo popularna metoda. Hakerzy nie mają jeden powód, żeby go najbliższym. W związku z tym następnym razem otrzymasz niektóre podejrzane wiadomości e-mail, nie otwieraj jej. Malware potrzebuje tylko jedno kliknięcie, aby być niech luźne. Zamiast narażania bezpieczeństwa, być ostrożnym. Zapobieganie instalacji wirusa jest znacznie mniej skomplikowane niż odinstalować wirus. Hakerzy mogą wysłać różnego rodzaju pasożyty za pośrednictwem załączników e-mail spam. Trzymać z dala od tych, jak może być uszkodzony. To samo odnosi się do wiadomości w mediach społecznościowych. Może stwarzać ogromne zagrożenie dla bezpieczeństwa, a także. Trojany nie opierają się na współpracy do instalacji. Zamiast tego te infekcje skorzystać z swoim pośpiechu. Bądź ostrożny, jakie aktualizacje oprogramowania lub wiązki freeware/shareware zainstalować. Ponadto należy unikać niezweryfikowanych stron internetowych, firm pop-upy, torrenty. Pamiętaj, że Internet jest zarażonych potencjalnych intruzów. Nie pozwól jednej z nich możesz nękać. Również zawsze Sprawdź dokładnie programy, dać zielone światło. Może to być jakieś błędne zakażenia dołączone do pozornie bezpiecznego pakietu.

Dlaczego jest to niebezpieczne?

Jak można mówić o tym, czy masz konia trojańskiego na komputerze? W większości przypadków, nie można. Te programy działają całkowicie za plecami i zostawiają cię obojętny na ich obecność. Jednak można zauważyć zmiany w szybkości komputera. Pasożyt zajmuje dużo pamięci procesora. W rezultacie komputer będzie gorsze od spodziewanych, zamrożenie i awarii. Blue Screen of Death może również spotkać od czasu do czasu. Konie trojańskie często służą jako tylne drzwi do innych rodzajów pasożytów. Na przykład ransomware. Ponadto niektóre z ustawień przeglądarki zostaną zmodyfikowane. Jeśli wirus zmienia przeglądarki, fala swoje pożegnanie całe doświadczenie online. Nie będziesz w stanie pozbyć się linki sponsorowane, różne reklamy w różnych kształtach, wyskakujące okienka i inne reklamy. Również dostanie przekierowany do losowych stron internetowych, które mogą okazać się szkodliwe. Ostatni ale nie najmniej, trojany może umożliwiają hakerom zdalny kontrolę nad Twój bardzo własny komputer. Poniżej znajdziesz nasze szczegółowe ręczne usunięcie Przewodnik w dół.

KMS-R@1n.exe ręczny instrukcje usuwania

STEP 2: Windows 7/XP/Vista Removal

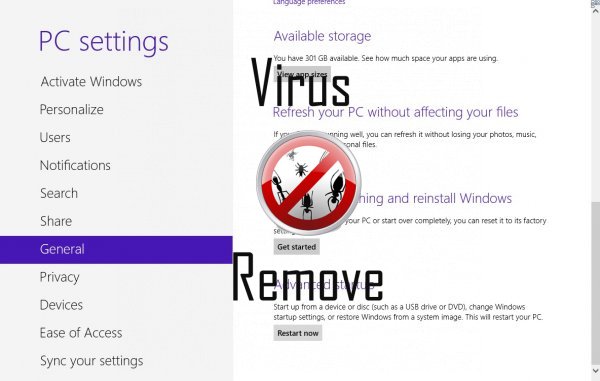

Krok 1: Uruchom komputer w trybie awaryjnym z obsługą sieci w Windows 8

- Upewnij się, nie masz żadnych dyskietek, płyt CD, i dodaje DVD w komputerze

- Przesuń mysz w prawym górnym rogu, aż pojawi się menu 8 urok windows

- Kliknij na lupę

- Wybierz opcję Ustawienia

- w polu wyszukiwania wpisz Zaawansowane

- Po lewej stronie poniżej powinien pojawić się

- Kliknij na Zaawansowane opcje uruchamiania

- Przewiń w dół trochę i kliknij na Uruchom ponownie teraz

- Kliknij na Rozwiązywanie problemów

- Następnie Opcje zaawansowane

- Następnie Ustawienia uruchamiania

- Następnie Uruchom ponownie

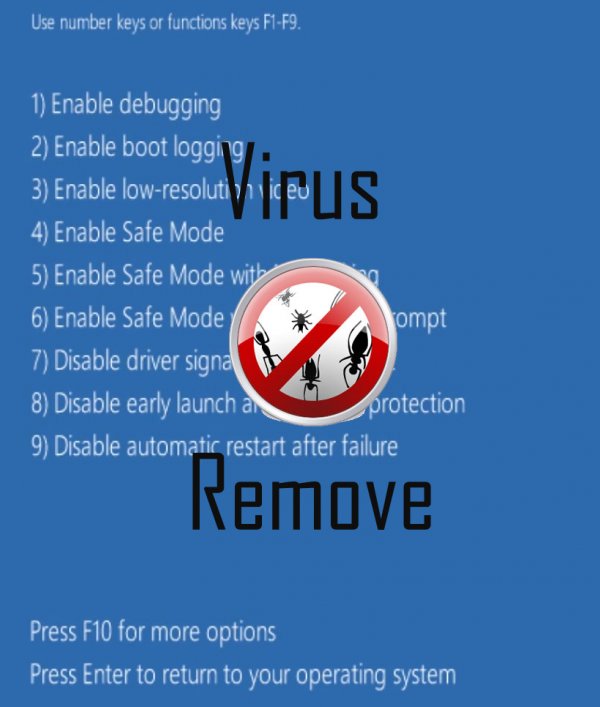

- Po wyświetleniu tego ekranu naciśnij klawisz F5 – Włącz tryb awaryjny z obsługą sieci

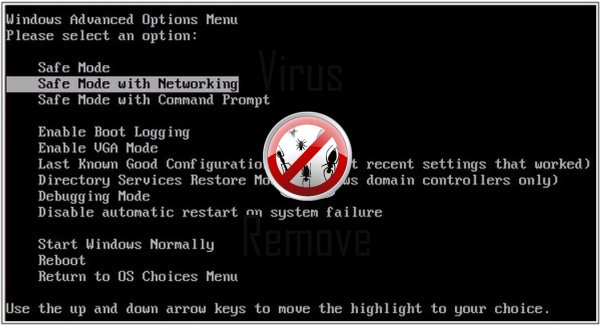

Krok 2: Uruchom komputer w trybie awaryjnym z obsługą sieci w Windows 7/XP/Vista

- Upewnij się, nie masz żadnych dyskietek, płyt CD, i dodaje DVD w komputerze

- Uruchom ponownie komputer

- Po wyświetleniu tabeli, uruchomić, naciskając klawisz F8 co sekundę, aż wprowadzisz Zaawansowane opcje rozruchu

- na ekranie Zaawansowane opcje rozruchu Użyj klawiszy strzałek, aby podświetlić Tryb awaryjny z obsługą sieci , a następnie naciśnij klawisz ENTER.

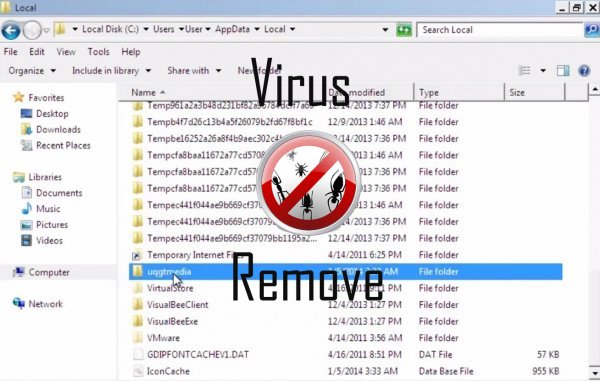

Krok 3: Znajdź lokalizację uruchamiania

- Gdy system operacyjny ładuje naciśnij jednocześnie Przycisk Logo Windows i klawisz R .

- Należy otworzyć okno dialogowe. Typ „Regedit”

W zależności od systemu operacyjnego (x86 lub x64) przejdź do:

[HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun] lub

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun] lub

[HKEY_LOCAL_MACHINESOFTWAREWow6432NodeMicrosoftWindowsCurrentVersionRun]

- i usunąć wyświetlanie nazwa: backgroundcontainer

- Następnie otwórz przeglądarkę explorer i przejdź do:

%LocalAppData%uqgtmedia

gdzie % lokalnegoAppData % odnosi się do:

C:Users{username}AppDataLocal

- Usuń cały folder

Sprawdź z dowolnego programu ochrony przed złośliwym oprogramowaniem dla wszystkich resztek. Utrzymywać twój oprogramowanie aż do daty.

Ostrzeżenie, wieloraki anty-wirus skanery wykryły możliwe malware w KMS-R@1n.exe.

| Oprogramowanie antywirusowe | Wersja | Wykrywanie |

|---|---|---|

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

| McAfee | 5.600.0.1067 | Win32.Application.OptimizerPro.E |

| NANO AntiVirus | 0.26.0.55366 | Trojan.Win32.Searcher.bpjlwd |

| Dr.Web | Adware.Searcher.2467 | |

| VIPRE Antivirus | 22224 | MalSign.Generic |

| Baidu-International | 3.5.1.41473 | Trojan.Win32.Agent.peo |

| McAfee-GW-Edition | 2013 | Win32.Application.OptimizerPro.E |

| K7 AntiVirus | 9.179.12403 | Unwanted-Program ( 00454f261 ) |

| ESET-NOD32 | 8894 | Win32/Wajam.A |

| VIPRE Antivirus | 22702 | Wajam (fs) |

| Qihoo-360 | 1.0.0.1015 | Win32/Virus.RiskTool.825 |

| Tencent | 1.0.0.1 | Win32.Trojan.Bprotector.Wlfh |

| Malwarebytes | v2013.10.29.10 | PUP.Optional.MalSign.Generic |

Zachowanie KMS-R@1n.exe

- Kradnie lub wykorzystuje dane poufne

- Modyfikuje ustawienia przeglądarki i pulpitu.

- Rozprowadza się przez pay-per rata, albo jest wiązany rezygnować trzeci-strona umowy oprogramowanie.

- Spowalnia połączenie internetowe

- Typowe zachowanie KMS-R@1n.exe i kilka innych tekst emplaining som informacji dotyczących zachowania

- KMS-R@1n.exe zawiera komercyjnych ogłoszeń

- KMS-R@1n.exe łączy się z Internetem bez Twojej zgody

- KMS-R@1n.exe dezaktywuje zainstalowane zabezpieczenie oprogramowanie.

- Zmienia stronę użytkownika

- Pokazuje fałszywe alerty zabezpieczeń, pop-upów i reklam.

- Integruje się z przeglądarki internetowej poprzez rozszerzenie przeglądarki KMS-R@1n.exe

KMS-R@1n.exe dokonane wersje systemu operacyjnego Windows

- Windows 10

- Windows 8

- Windows 7

- Windows Vista

- Windows XP

Geografia KMS-R@1n.exe

Wyeliminować KMS-R@1n.exe z Windows

Usuń KMS-R@1n.exe z Windows XP:

- Kliknij na Start , aby otworzyć menu.

- Wybierz Panel sterowania i przejdź do Dodaj lub usuń programy.

- Wybrać i usunąć niechciane program.

Usuń KMS-R@1n.exe od twój Windows 7 i Vista:

- Otwórz Start menu i wybierz Panel sterowania.

- Przesunąć do odinstalować program

- Kliknij prawym przyciskiem myszy -trzaskać u niechcianych aplikacji i wybierz Odinstaluj.

Wymaż KMS-R@1n.exe od Windows 8 i 8.1:

- Kliknij prawym przyciskiem myszy -trzaskać u lewym dolnym rogu i wybierz Panel sterowania.

- Wybierz Odinstaluj program i kliknij prawym przyciskiem myszy -trzaskać u niechcianych aplikacji.

- Kliknij przycisk Odinstaluj .

Usuń KMS-R@1n.exe od Twojej przeglądarki

KMS-R@1n.exe Usunięcie z Internet Explorer

- Kliknij na ikonkę i wybierz polecenie Opcje internetowe.

- Iść do zaawansowany patka i kliknij przycisk Resetuj.

- Sprawdź usunąć ustawienia osobiste i ponownie kliknij przycisk Reset .

- Kliknij przycisk Zamknij i wybierz OK.

- Wróć do narzędzi ikonę, wybierz Zarządzaj dodatkami → paski narzędzi i rozszerzeniai usunąć niechciane rozszerzeń.

- Przejdź do Wyszukiwarki i wybierz nowy domyślnej wyszukiwarki

Erase KMS-R@1n.exe z Mozilla Firefox

- Wpisz "about:addons" do pola adresu URL .

- Przejdź do rozszerzenia i usunąć rozszerzenia przeglądarki podejrzanych

- Kliknij na menu, kliknij znak zapytania i otworzyć Firefox pomoc. Kliknij na Odśwież Firefox przycisk i wybierz Odśwież Firefox do potwierdzenia.

Zakończyć KMS-R@1n.exe od Chrome

- Typ w "chrome://extensions" w polu adresu URL i naciśnij Enter.

- Zakończyć niewiarygodne przeglądarki rozszerzenia

- Odnawiać zapas towarów Google Chrome.

- Otwórz Chrome menu, kliknij Ustawienia → Pokaż zaawansowane ustawienia, wybierz Resetuj ustawienia przeglądarki i kliknij przycisk Reset (opcjonalne).