>

Comment faire pour supprimer Cerber 5.0.1 Ransomware

Posté par dans Removal le lundi 28 novembre 2016

Comment supprimer 5.0.1 Cerber Ransomware ?

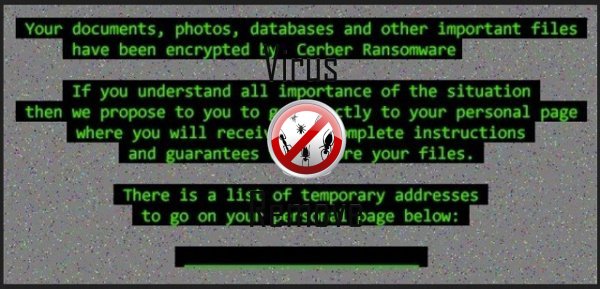

Lecteurs a récemment commencé à signaler le message suivant affiché lorsque vous leur initialisation leur ordinateur :

« Attention ! Attention ! Attention ! Vos documents, photos, bases de données et autres fichiers importants ont été chiffrés ! »

Juste au moment où vous bien que la menace de Cerber était mort au large, ou au moins se calma, BAM ! Il frappe à nouveau ! Le programme original a obtenu un autre « upgrade » et a évolué à nouveau. Il est tout aussi dangereux et dommageable que toutes les variantes précédentes, qui frappent les utilisateurs. Alors, ne le prenez pas légèrement. C’est une menace, que vous ne devez PAS sous-estimer. Comme sont autant d’outils ransomware. Cerber 5.0.1 est le dernier-né de la famille Cerber. Il n’est pas particulièrement étonnante dans sa conception telle qu’elle résulte de la programmation standard. L’outil détecte une façon sournoise dans votre système. Et, une fois qu’elle réussit à se glisser dans sans être détectés, c’est tout. Elle reprend. L’infection propage ses griffes dans l’ensemble de tous les coins de votre système. Il obtient une main sur chaque bit d’information que vous avez. Toutes vos photos, documents, musique, vidéos, tout. Il n’est donc plus vôtre. Il appartient à Cerber 5.0.1. L’outil méchant il verrouille. Il crypte et exige une rançon contre sa libération. Si vous souhaitez libérer vos fichiers, vous devrez payer une rançon. Voilà comment ces outils fonctionnent, d’où le nom « ransomware. » Mais voici la chose. Ces outils sont un véritable fléau. Ils jouent Sales. Ils sont conçus par des cybercriminels méchants. Vous ne pouvez pas gagner la lutte contre eux. Tous les scénarios possibles se termine mal pour vous. C’est parce que vous êtes mis en place pour l’échec dès le départ. Le jeu est truqué. Ainsi, les experts conseillent contre toute forme de participation. Ne pas s’engager avec les escrocs ! Ne contactez pas eux ! Ne payez pas eux ! Ne suivez pas leurs revendications ! Ne rien faire ! Réduire vos pertes. Le meilleur plan d’action, que vous pouvez prendre est de laisser aller de vos données. Oui, c’est dur. Mais les fichiers sont remplaçables. Est votre information personnelle ou financière ? Si vous payez, vous l’exposez. Alors, gardez votre vie privée privé ! Renoncer à vos fichiers.

Comment infecté par ?

Comme ses prédécesseurs et autre ransomware, Cerber 5.0.1 nourrit insouciance se faufiler. L’outil utilisé contre vous comme un moyen d’invasion. Il utilisé votre distraction, précipitation et naïveté pour accéder à votre système. Tout, tout en vous gardant désemparés. Confus ? Nous allons élaborer. L’outil a besoin de votre « bon » pour entrer dans votre PC. Il faut se demander si vous acceptez de le laisser dans votre système avant elle envahit. En d’autres termes, vous vous engagez à son versement. Et, vous n’avez aucun souvenir de cela. Mais comment cela se passer ? Eh bien, l’infection est obligé de demander. Bu, qu’il ne doit pas faire ouvertement. Ainsi, il utilise tous les trucs connus dans le livre faire sournoisement. Cerber 5.0.1 peut faire semblant d’être une mise à jour système ou programme bidon. Aimez, Adobe Player Flash ou Java. Il peut d’attelage un tour avec freeware ou pièces jointes d’email de spam. Il se réfugier derrière les sites corrompus ou liens, aussi bien. L’outil a son choix de méthodes d’infiltration. Mais chacun d’eux dépend de votre imprudence. Ni on peut réussir sans elle. Au lieu de défiant le vent lors de l’installation des mises à jour ou outil, soyez vigilants ! Lire les termes et conditions. Ne rush juste pour dire « Oui ». Faire votre diligence ! Parfois même un peu plus d’attention peut vous faire économiser une tonne de problèmes.

Pourquoi le 5.0.1 Cerber est-elle dangereuse ?

Après que Cerber 5.0.1 slithers dans votre système et s’installe, il se met au travail. L’outil utilise l’algorithme habituel pour chiffrer tout ce que vous gardez sur votre PC. Il ajoute une extension à la fin de chaque fichier et verrouille. Vos vidéos, photos, musique, etc.. Une fois que l’extension est ajoutée, c’est tout. Vous ne pouvez plus accéder n’importe quoi. Vous pouvez déplacer, essayez de les renommer. C’est tout pour pas. Rien d’autre que de l’application de la clé de décryptage s’avère inutile. C’est ce que le ransomware indique dans sa note de rançon, aussi bien. Une fois le processus de cryptage terminée, l’outil vous laisse une note. Vous pouvez le trouver sur votre bureau, ainsi que tous les dossiers, contenant des données chiffrées. Plus souvent qu’autrement, c’est un fichier TXT et il dit la même chose encore et encore. C’est quelque chose dans le sens de : « vos fichiers sont cryptés. Nous payer si vous voulez décrypter. » Les déplacements de montant de rançon, mais il reste de chapeau est de la monnaie. Il a tendance à être toujours en Bitcoin. Ce que vous devez comprendre, cependant, est que paiement n’est PAS égale de déchiffrement. Voici pourquoi. Même si vous vous conformez au maximum, vous pouvez toujours perdre vos données. C’est parce que vous avez affaire à des cyber-criminels. Ils VONT vous tromperait pas. Vous pouvez payer la rançon, même s’il est peu judicieux de le faire. Mais alors quoi ? Vous avez NULLE garantie que vous recevrez même une clé de déchiffrement. Et encore moins qu’il sera celle dont vous avez besoin. Et, même si le commence à aligner, et vous obtenez celui de droite, que se passera-t-il ? La clé se débarrasse du cryptage, pas l’infection. Ainsi, le ransomware demeure toujours sur votre PC. Cerber 5.0.1 peut encore causer des ennuis. Rien n’empêche l’outil méchant de crypter vos fichiers une fois de plus. Seulement cette fois, vous avez moins d’argent. Et, ce qui est bien pire, une vie privée exposée. Après tout, de payer la rançon, la première fois, vous fournissez des renseignements personnels. Vous fournissez vos coordonnées personnelles et financières. Et, ces criminels, ces escrocs, mettent la main sur elle. Vous êtes en accord avec cela ? Pensez à ce qui est plus important pour vous : photos ou la vie privée.

Cerber 5.0.1 Removal Instructions

STEP 1: Kill the Malicious Process

STEP 3: Locate Startup Location

STEP 4: Recover Cerber 5.0.1 Encrypted Files

ÉTAPE 1 : Arrêter le processus malveillant à l’aide du gestionnaire des tâches Windows

- Ouvrez votre gestionnaire de tâches en appuyant simultanément sur les touches CTRL + SHIFT + ESC

- Localiser le processus de la ransomware. À l’esprit que c’est habituellement un aléatoire généré fichier.

- Avant de vous tuez le processus, tapez le nom sur un document texte pour référence ultérieure.

- Localiser n’importe quel processus suspects associés à Cerber 5.0.1 cryptage Virus.

- Faites un clic droit sur le processus

- Emplacement du fichier ouvert

- Terminer le processus

- Supprimez les répertoires contenant les fichiers suspects.

- Avoir à l’esprit que le processus peut être caché et très difficiles à détecter

ÉTAPE 2 : Révéler les fichiers cachés

- Ouvrez n’importe quel dossier

- Cliquez sur le bouton « Organiser »

- Choisissez « Dossier et Options de recherche »

- Sélectionnez l’onglet « Affichage »

- Sélectionnez l’option « Afficher les fichiers et dossiers cachés »

- Décochez la case « Masquer les fichiers de système d’exploitation protégés »

- Cliquez sur le bouton « Appliquer » puis « OK »

ETAPE 3 : Repérez l’emplacement de démarrage de Virus Cerber 5.0.1 cryptage

- Une fois que le système d’exploitation charge Appuyez simultanément sur le Bouton de Logo de Windows et la touche R .

- Une boîte de dialogue devrait s’ouvrir. Tapez « Regedit »

- AVERTISSEMENT ! soyez très prudent lorsque editing the Microsoft Windows Registry car cela peut rendre le système cassé.

Selon votre système d’exploitation (x86 ou x64), accédez à :

[HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun] ou

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun] ou

[HKEY_LOCAL_MACHINESOFTWAREWow6432NodeMicrosoftWindowsCurrentVersionRun]

- et supprimer l’affichage nom : [ALÉATOIRE]

- Ouvrez votre explorer, puis accédez à :

Accédez à votre dossier %AppData% et supprimez le fichier exécutable.

Vous pouvez également utiliser votre programme de windows de msconfig pour vérifier le point de l’exécution du virus. S’il vous plaît, avoir à l’esprit que les noms dans votre machine peuvent être différente car ils peuvent être générés de façon aléatoire, c’est pourquoi vous devez exécuter n’importe quel scanner professionnel pour identifier les fichiers malveillants.

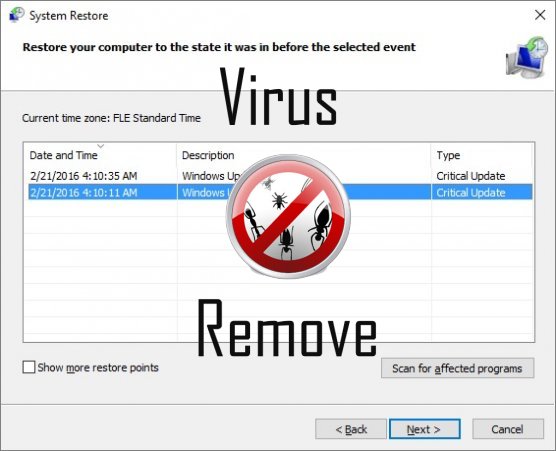

ÉTAPE 4 : Comment faire pour récupérer des fichiers chiffrés ?

- Méthode 1 : La première et la meilleure méthode consiste à restaurer vos données à partir d’une sauvegarde récente, au cas où que vous en avez un.

- Méthode 2 : Logiciel de récupération de fichier -habituellement lorsque le ransomware crypte un fichier il fait tout d’abord une copie de celui-ci, crypte la copie et puis supprime l’original. À cause de cela, vous essayez d’utiliser le logiciel de récupération de fichier pour récupérer une partie de vos fichiers originaux.

- Méthode 3 : Clichés instantanés de Volume – en dernier recours, vous pouvez essayer de restaurer vos fichiers par l’intermédiaire de Clichés instantanés de Volume. Ouvrez la partie Shadow Explorer le package et choisissez le lecteur que vous souhaitez récupérer. Faites un clic droit sur n’importe quel fichier que vous souhaitez restaurer, puis cliquez sur Export là-dessus.

Attention, plusieurs analyseurs antivirus ont détecté malware possible dans 5.0.1.

| Un logiciel anti-virus | Version | Détection |

|---|---|---|

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

| ESET-NOD32 | 8894 | Win32/Wajam.A |

| VIPRE Antivirus | 22702 | Wajam (fs) |

| VIPRE Antivirus | 22224 | MalSign.Generic |

| McAfee | 5.600.0.1067 | Win32.Application.OptimizerPro.E |

| Malwarebytes | v2013.10.29.10 | PUP.Optional.MalSign.Generic |

| Tencent | 1.0.0.1 | Win32.Trojan.Bprotector.Wlfh |

| K7 AntiVirus | 9.179.12403 | Unwanted-Program ( 00454f261 ) |

| Baidu-International | 3.5.1.41473 | Trojan.Win32.Agent.peo |

| McAfee-GW-Edition | 2013 | Win32.Application.OptimizerPro.E |

Comportement de 5.0.1

- S'installe sans autorisations

- Spectacles fausses alertes de sécurité, des pop-ups et des annonces.

- 5.0.1 montre des annonces commerciales

- Rediriger votre navigateur vers des pages infectées.

- Modifie le bureau et les paramètres du navigateur.

- S'intègre dans le navigateur web par l'intermédiaire de l'extension de navigateur de 5.0.1

- 5.0.1 désactive les logiciels de sécurité installés.

5.0.1 a effectué les versions de système d'exploitation Windows

- Windows 10

- Windows 8

- Windows 7

- Windows Vista

- Windows XP

Géographie de 5.0.1

Éliminer 5.0.1 de Windows

Supprimer 5.0.1 de Windows XP :

- Cliquez sur Démarrer pour ouvrir le menu.

- Sélectionnez le Panneau de commande et accédez à Ajout / suppression de programmes.

- Sélectionnez et supprimez le programme indésirable.

Retirer 5.0.1 de votre Windows 7 et Vista :

- Ouvrez le menu Démarrer et sélectionnez Panneau de configuration.

- Se déplacer à désinstaller un programme

- Faites un clic droit sur l'app indésirable et choisissez désinstaller.

Effacer 5.0.1 de Windows 8 et 8.1 :

- Faites un clic droit sur le coin inférieur gauche et sélectionnez Panneau de configuration.

- Choisir de désinstaller un programme et faites un clic droit sur l'application non désirée.

- Cliquez sur désinstaller .

Delete 5.0.1 depuis votre navigateur

5.0.1 Suppression de Internet Explorer

- Cliquez sur l' icône d'engrenage et sélectionnez Options Internet.

- Allez dans l'onglet avancé , puis cliquez sur Réinitialiser.

- Vérifiez Supprimer les paramètres personnels et cliquez de nouveau sur Réinitialiser .

- Cliquez sur Fermer et cliquez sur OK.

- Revenir à l' icône d'engrenage, choisissez gérer Add-ons → barres d'outils et Extensionset supprimer les indésirables des extensions.

- Allez dans Les moteurs de recherche et choisissez un nouveau moteur de recherche de défaut

Effacer 5.0.1 de Mozilla Firefox

- Tapez "about:addons" dans le champ URL .

- Allez aux Extensions et supprimer les extensions du navigateur suspectes

- Cliquez sur le menu, cliquez sur point d'interrogation et ouvrez l'aide de Firefox. Cliquez sur rafraîchissement Firefox bouton et sélectionnez Actualiser Firefox pour confirmer.

Terminez 5.0.1 de Chrome

- Tapez "chrome://extensions" dans le champ URL et appuyez sur entrée.

- Résilier les extensions du navigateur peu fiables

- Redémarrez Google Chrome.

- Ouvrez le menu Chrome, cliquez sur paramètres → paramètres de Show advanced, sélectionnez rétablir les paramètres de navigateur et cliquez sur Reset (en option).