>

Mole Virus Eliminación de Archivo (+Recuperación de Archivos)

Publicado por en Removal en martes, de 25 de abril de 2017

Cómo Quitar Mole Ransomware?

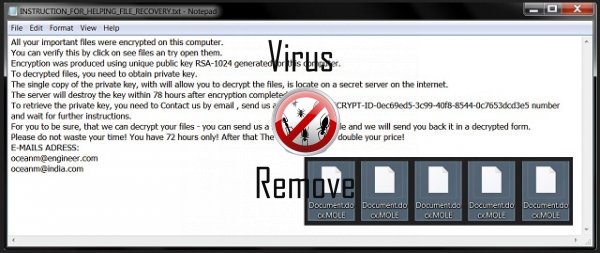

Los lectores recientemente comenzado a reportar el siguiente mensaje que se muestra al arrancar su equipo:

Todos sus archivos importantes fueron cifrados en este equipo.

Usted puede verificar esto haga clic en ver archivos de un intento de abrir.

El cifrado se produjo mediante el único de clave pública RSA-1024 generado por este equipo.

Para descifrar los archivos, usted necesita para obtener la clave privada.

La única copia de la clave privada, con le permitirá descifrar los archivos, es localizar en un servidor secreto en internet.

El servidor va a destruir la clave dentro de 78 horas después de encriptación completa.

Para recuperar la clave privada, usted necesita comunicarse con nosotros por correo electrónico , envíenos un correo electrónico su DESCIFRAR-ID-0ec69ed5-3c99-40f8-8544-0c7653dcd3e5 número

y espere instrucciones.

Para estar seguro, que podemos descifrar los archivos — usted nos puede enviar un solo archivo cifrado y te enviaremos de vuelta en un formulario descifrado.

Por favor no pierdas tu tiempo! Tiene 72 horas solamente! Después de que El Servidor Principal tendrá el doble de su precio!

E-MAILS DIRECCIÓN:

oceanm@engineer.com

oceanm@india.com

Son sus archivos ahora se llama? Si tienen un extraño .Mole extensión agregada, lo que es una mala noticia. Un apéndice es una clara señal de que un tipo ransomware virus ha modificado sus datos. Para empezar, se puede mantener la información importante en su máquina? La mayoría de los usuarios de PC hacer. Sin embargo, lo que muchas de ellas no se puede hacer es mantener copias de seguridad de sus archivos. Recomendamos fuertemente que usted tiene copias de sus más preciados, archivos valiosos. Esto podría ahorrar un dolor de cabeza más adelante. Como se ha mencionado, los datos ahora se llama porque tiene un virus en la junta. Y no cualquier tipo de virus. Ransomware es considerado uno de los más destructivos, agresivos y dañinos tipos de malware. Algunos investigadores incluso ir tan lejos como para decir que este es el peor tipo de infección en línea. Para decirlo suavemente, que te has descargado bastante de plagas. El ransomware se activa inmediatamente después de que las tierras de a bordo. Todo comienza con un exhaustivo análisis del equipo. Su máquina está siendo escaneada para que el virus podría localizar los archivos. Lo ransomware busca, siempre encuentra. Este programa se dirige a sus datos personales. Imágenes, vídeos, presentaciones, archivos de música, documentos varios. Se puede ver, todos los bits de los datos almacenados en la máquina cae víctima del parásito. Esta plaga se va después de una enorme variedad de formatos de archivo. Su objetivo es crear alrededor del tamaño de un desastre como sea posible. Después de su análisis, el virus utiliza la RSA-1024 algoritmo para bloquear los datos. ¿Cómo puede saber si el proceso de cifrado se ha terminado? Si usted nota los .Mole extensión, eso es todo. Viendo esta extensión de carnes que no son capaces de abrir/uso de su información. Ransomware niega el acceso a sus propios datos. También se asegura de que los bloqueos de los formatos de archivo más populares. Eso es porque ransomware no es nada pero un desagradable intento de estafa. La infección que codifica sus datos debido a la demanda de dinero de usted. En otras palabras, los hackers están tratando de engañar a pagar por una única clave de descifrado. Algunas personas les dan en su desesperación y la ansiedad. Así es como entrar chantajeado. Mientras que el bloqueo de los datos, el ransomware gotas INSTRUCTION_FOR_HELPING_FILE_RECOVERY.txt los archivos. Estos rescate notas están llenas de falsas amenazas y mentiras vacías. No es de extrañar que la gente cae en hackers’ trampa. Con el fin de no perder dinero, por favor sigue leyendo.

¿Cómo me puedo contagiar?

Ransomware utiliza los mismos métodos de infiltración todas las otras infecciones de hacer. Puede ser particularmente peligroso en la especie de virus, pero todavía necesita obtener correctamente instalada de antemano. ¿Cómo esta plaga de viajes de la Web? En silencio. Como nadie iba a descargar un virus en fin, los hackers se basan en el engaño. Por ejemplo, a menudo adjuntar la infección a un falso correo electrónico o mensaje. Usted hace el resto, haciendo clic en el falso mensaje/correo electrónico-al abrir datos adjuntos. Si usted recibe algún aspecto sospechoso solicitudes de empleo, eliminarlos. Es mucho más problemático para eliminar el malware que para impedir la instalación en el primer lugar. Por lo tanto, cuidar de su computadora de antemano. A menos que conocen personalmente a sus remitentes, evitar azar correos electrónicos y mensajes en los medios de comunicación social. Hazte un favor y prestar atención. Ransomware también se distribuye en línea a través dañado las actualizaciones del programa, de terceros pop-ups o kits de explotación. Podría utilizar un poco de ayuda de un caballo de Troya así. Es definitivamente vale la pena comprobar su máquina para obtener más infecciones. El ransomware podría tener algún malicioso de la empresa. Por último, pero no menos importante, manténgase alejado de los sitios web ilegítimos en el futuro. Aquellos que podría llegar a ser infestado con potencial de parásitos. También, mantener un ojo hacia fuera para las infecciones en el freeware/shareware paquetes instalar.

¿Por qué es Mole peligroso?

Los Hackers están apuntando directamente a su cuenta bancaria. A diferencia de algunos otros tipos de infecciones que utilizan sutiles tácticas, ransomware, es sencillo. Encripta todos tus archivos personales y exige que le paguen un rescate. En teoría, el pago de garantizaría un descifrador. Sin embargo, en la práctica, las cosas no son tan buenas. Si los hackers promesa de una herramienta de descifrado, que es sólo para engañar a pagar. Nunca fueron realmente interesados en ayudar a sus datos. Qué sinvergüenzas están muy interesados en que se roben tus Bitcoins. En lugar de convertirse en hackers’ patrocinador, abstenerse de pagar. Siguiendo sus instrucciones, te garantiza nada. Manténgase alejado de la oceanm@engineer.com y oceanm@india.com las direcciones de correo electrónico proporcionado por el virus. Los pondría en contacto con los piratas informáticos que no puede terminar bien para usted. Para eliminar el ransomware manualmente, por favor, siga nuestra guía de extracción detallada. Usted va a encontrar más abajo.

Mole de Eliminación Instrucciones

STEP 1: Kill the Malicious Process

STEP 3: Locate Startup Location

STEP 4: Recover Mole Encrypted Files

PASO 1: Detener el proceso malicioso utilizando Windows el Administrador de Tareas

- Abrir el Administrador de tareas presionando CTRL+SHIFT+ESC teclas a la vez

- Busque el proceso de la ransomware. Tenga en cuenta que esto es generalmente un azar del archivo generado.

- Antes de matar el proceso, escriba el nombre en un documento de texto para referencia posterior.

- Busque cualquier sospechoso de los procesos asociados con Mole cifrado de Virus.

- Haga clic derecho en el proceso de

- Abrir Ubicación De Archivo

- Fin Del Proceso

- Eliminar los directorios con los archivos sospechosos.

- Tener en cuenta que el proceso puede estar escondido y muy difícil de detectar

PASO 2: mostrar los Archivos Ocultos

- Abra cualquier carpeta

- Haga clic en el botón “Organizar”

- Seleccione “Opciones de Carpeta y Búsqueda”

- Seleccione la pestaña “Vista”

- Seleccione “Mostrar archivos y carpetas ocultos” opción

- Desmarca la casilla “Ocultar archivos protegidos del sistema operativo”

- Haga clic en “Aplicar” y “OK” botón

PASO 3: Busque Mole cifrado Virus de la ubicación de inicio

- Una vez que se cargue el sistema operativo presione simultáneamente la Windows Botón del Logotipo y el R clave.

- Un cuadro de diálogo abrir. Escriba “Regedit”

- ADVERTENCIA! sea muy cuidadoso cuando editing the Microsoft Windows Registry ya que esto puede hacer que el sistema roto.

Dependiendo de su sistema operativo (x86 o x64) vaya a:

[HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun] o

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun] o

[HKEY_LOCAL_MACHINESOFTWAREWow6432NodeMicrosoftWindowsCurrentVersionRun]

- y eliminar la pantalla de Nombre de: [ALEATORIO]

- A continuación, abra el explorador y vaya a:

Vaya a su %appdata% carpeta y eliminar el ejecutable.

Alternativamente, usted puede utilizar su msconfig windows programa para corroborar el punto de ejecución de los virus. Por favor, tenga en cuenta que los nombres en su máquina podría ser diferente, ya que podría ser generado de forma aleatoria, es por eso que usted debe ejecutar cualquier escáner profesional para identificar los archivos maliciosos.

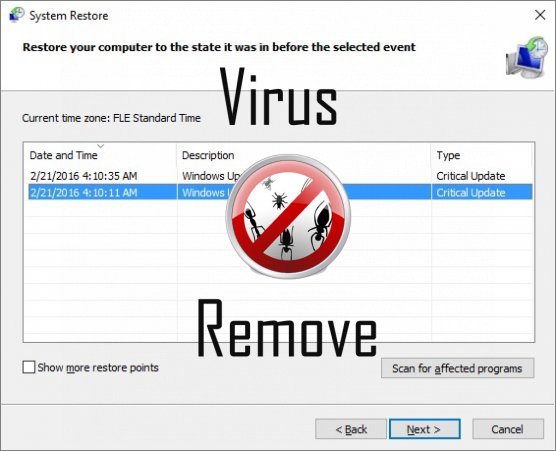

PASO 4: Cómo recuperar archivos cifrados?

- Método 1: el primero y El mejor método para restaurar los datos desde una copia de seguridad reciente, en caso de que usted tiene uno.

- Método 2: Software de Recuperación de Archivos , Normalmente, cuando el ransomware cifra un archivo que por primera vez se hace una copia de la misma, cifra de la copia y, a continuación, elimina el original. Debido a esto, usted puede tratar de usar software de recuperación de archivos para recuperar algunos de sus archivos originales.

- Método 3: Volumen en la Sombra de Copias – Como último recurso, puede intentar restaurar sus archivos a través de la Sombra Volumen de Copias. Abra la Sombra Explorer parte del paquete y seleccione la Unidad que desea recuperar. Haga clic derecho sobre cualquier archivo que desea restaurar y haga clic en Exportar.

ADVERTENCIA, varios escáneres anti-virus han detectado posible malware en Mole.

| El Software antivirus | Versión | Detección |

|---|---|---|

| McAfee | 5.600.0.1067 | Win32.Application.OptimizerPro.E |

| ESET-NOD32 | 8894 | Win32/Wajam.A |

| Dr.Web | Adware.Searcher.2467 | |

| VIPRE Antivirus | 22224 | MalSign.Generic |

| McAfee-GW-Edition | 2013 | Win32.Application.OptimizerPro.E |

| K7 AntiVirus | 9.179.12403 | Unwanted-Program ( 00454f261 ) |

| Malwarebytes | 1.75.0.1 | PUP.Optional.Wajam.A |

| Tencent | 1.0.0.1 | Win32.Trojan.Bprotector.Wlfh |

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

| Qihoo-360 | 1.0.0.1015 | Win32/Virus.RiskTool.825 |

| VIPRE Antivirus | 22702 | Wajam (fs) |

| Baidu-International | 3.5.1.41473 | Trojan.Win32.Agent.peo |

Comportamiento de Mole

- Mole desactiva el Software de seguridad instalado.

- Mole muestra anuncios comerciales

- Roba o utiliza sus datos confidenciales

- Cambia la página de inicio del usuario

- Mole se conecta a internet sin su permiso

- Se instala sin permisos

- Modifica el escritorio y la configuración del navegador.

- Se distribuye a través de pay-per-install o está incluido con el software de terceros.

- Anuncios, ventanas emergentes y programas de seguridad falsos alertas.

Mole efectuado versiones del sistema operativo Windows

- Windows 10

- Windows 8

- Windows 7

- Windows Vista

- Windows XP

Geografía de Mole

Eliminar Mole de Windows

Borrar Mole de Windows XP:

- Haz clic en Inicio para abrir el menú.

- Seleccione Panel de Control y vaya a Agregar o quitar programas.

- Seleccionar y eliminar programas no deseados.

Quitar Mole de su Windows 7 y Vista:

- Abrir menú de Inicio y seleccione Panel de Control.

- Mover a desinstalar un programa

- Haga clic derecho en la aplicación no deseada y elegir desinstalar.

Erase Mole de Windows 8 y 8.1:

- Haga clic en la esquina inferior izquierda y selecciona Panel de Control.

- Seleccione desinstalar un programa y haga clic derecho en la aplicación no deseada.

- Haga clic en desinstalar .

Borrar Mole de su navegador

Mole Retiro de Internet Explorer

- Haga clic en el icono de engranaje y seleccione Opciones de Internet.

- Ir a la pestaña Opciones avanzadas y haga clic en restablecer.

- Compruebe Eliminar configuración personal y hacer clic en restablecer .

- Haga clic en cerrar y seleccione Aceptar.

- Ir al icono de engranaje, elija Administrar complementos → barras de herramientas y extensionesy eliminar no deseados extensiones.

- Ir a Proveedores de búsqueda y elija un nuevo defecto motor de búsqueda

Borrar Mole de Mozilla Firefox

- Introduzca "about:addons" en el campo de URL .

- Ir a extensiones y eliminar extensiones de explorador sospechosos

- Haga clic en el menú, haga clic en el signo de interrogación y abrir la ayuda de Firefox. Haga clic en la actualización botón Firefox y seleccione Actualizar Firefox a confirmar.

Terminar Mole de Chrome

- Escriba "chrome://extensions" en el campo URL y pulse Enter.

- Terminar el navegador fiable extensiones

- Reiniciar Google Chrome.

- Abrir menú Chrome, haga clic en ajustes → Mostrar avanzada, seleccione restablecer configuración del explorador y haga clic en restaurar (opcional).