>

“O recurso de requested está em uso” remoção de Malware

Postado por em Removal em terça-feira, 21 de março de 2017

“O recurso de requested está em uso” continua aparecendo e você não pode removê-lo?

Você liga o PC e decide usar um determinado programa. Você abre o programa e eis que. Você obter saudado com a mensagem de erro “o recurso de requested está em uso” . Você abre um diferente, e é a mesma coisa. Cada programa que você tentar usar você corta com o mesmo alerta pop-up. Naturalmente, após a quinta tentativa falhada para abrir qualquer coisa, você começa a entrar em pânico. Isso é exatamente o que a infecção, você está preso com, espera para acontecer. Ele faz seu melhor para colocá-lo em um frenesi. Porque é mais fácil explorá-lo em seu estado de pânico. Não tornar mais fácil para infecções se aproveitar de você. Se você enfrentar tal aviso, dar um passo atrás e analisar a situação. Leve o alerta “o recurso de requested está em uso” com um grão de sal. Dessa forma, você verá que tem forçado em você por causa de um cavalo de Troia. Não caia na armadilha, aparece para você. Ser inteligente e mantenha-se calmo. Percebe-se que o erro pop-up aparece só porque um cavalo de Troia fez assim. Em seguida, faça o seu melhor para localizar o esconderijo do cavalo de Troia no seu computador. E, em seguida, excluí-lo após a descoberta. Quanto mais cedo você remover a infecção, melhor. Não só irá cessar os alertas pop-up, mas você também vai evitar uma variedade de queixas. Localizar e remover o Trojan ameaça o mais rápido possível. É o melhor curso de ação que você pode tomar depois da surpresa do erro “o recurso de requested está em uso”.

Como eu foi infectado com?

“O recurso de requested está em uso” mensagem de alerta aparece no caso de uma invasão de Troia. E, cavalos de Troia não aparecem fora do ar. Então, como você imagina um entrou no seu sistema? Se sua resposta não é “Porque eu concordei em instalá-lo”, você está enganado. Estes tipos de ferramentas tem que perguntar ao usuário se eles podem instalar-se. E, se não receberem uma resposta afirmativa, não admissão. Em outras palavras, ele procurou sua permissão. E, você deu. Caso contrário, você não conseguir sombreada pelo alerta pop-up… cada vez que você tentar abrir um programa. Você pode não lembrar a troca, mas tomou lugar. É provável que o cavalo de Troia que sucedeu com sua infiltração devido ao seu descuido. A maioria, se não todas as ameaças cibernéticas, presa nele para o sucesso. Pense nisso. Se você está vigilante e completo o suficiente, as chances são, você vai pegar a ferramenta no ato de entrar. E, pare com isso. Mas se você joga cautela ao vento e rush, as probabilidades de alternar. Todos os métodos de invasão, Trojan uso, dependem de sua distração, pressa e ingenuidade. Anexos de e-mail, sites corrompidos, atualizações falsas, freeware de spam. Ninguém pode ter sucesso sem seu descuido. Então, faça o seu melhor para não concedê-lo. Em vez disso, tente ser mais atencioso. Às vezes, até mesmo um pouco mais de atenção, ao instalar ferramentas ou atualizações, vai um longo caminho.

Por que isso é perigoso?

O pop-up “o recurso de requested está em uso” dificulta cada movimento seu. -Viagens-te todas as maneiras possíveis. Ele não permite que você abra um único programa. Especialmente, a segurança ou antivírus tipo um. Ele, assim, garante sua estadia prolongada no seu PC. E, é melhor você acredita, mais continua a ser, obtém de sua situação pior. O cavalo de Troia que está forçando o aviso sobre você é uma praga total. Estes tipos de ferramentas são para não ficar confuso com. Eles são uma ameaça para você e seu sistema. Não cometa o erro de subestimá-los. Em vez disso, faça um favor e agir contra eles, o mais rápido possível. O cavalo de Troia que lança o alerta de seu caminho, também gera inúmeros problemas para você. Mexe-se de sua experiência de navegação. Cada vez que você abrir seu navegador, você Redirecionado e inundados com anúncios pop-up. Estas perturbações constantes não passou despercebido e causar consequências de suas próprias. Seu computador retarda a um rastejamento. Seu sistema começa a bater o tempo todo. É uma experiência aterradora. Mas, essa é a menor das suas preocupações. Essas são as ‘questões superficiais,’ você encontrar. As inconveniências menores, faz com que o cavalo de Troia. Lá são muito piores. O pior do que é a ameaça de segurança. Sim, a infecção coloca sua privacidade em risco. Ele foi projetado para espioná-lo a partir do momento em que ele invade. Então, você está em perigo, mesmo antes de comecem as pop-ups “o recurso de requested está em uso”. A ferramenta mantém o controle de suas atividades online e registra-los. Depois de considerar que reuniu dados suficientes, ele envia-lo. Ele entregá-lo aos terceiros por trás disso. Estranhos terão acesso aos seus dados pessoais e financeiros. Você acha que termina bem para você? Cyber criminosos obter um porão de sua vida privada? Não corre tais riscos desnecessários. Faz um favor e agir contra o Trojan o mais rápido possível. Encontrar e excluí-lo tão logo o primeiro, ele exibe a mensagem de erro. “O recurso de requested está em uso” é um aviso. Ele avisa que está em perigo, se você não agir imediatamente. Ouçam o aviso e agir. Você não vai se arrepender. Você vai se arrepender de inação.

Manual de instruções de remoção “o recurso de requested está em uso”

STEP 2: Windows 7/XP/Vista Removal

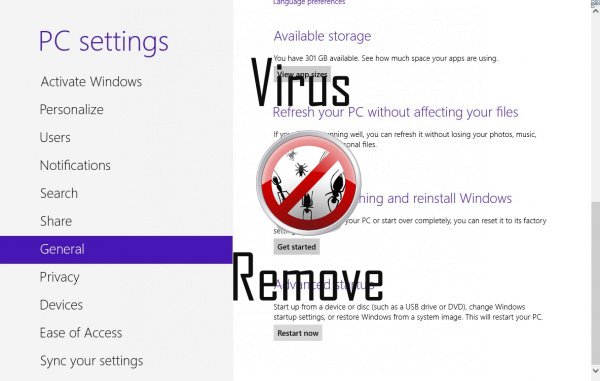

ETAPA 1: Iniciar o computador em modo seguro com rede no Windows 8

- Certifique-se você não tem qualquer disquetes, CDs, e DVDs inserido em seu computador

- Mova o mouse para o canto superior direito, até aparecer o menu de encanto 8 windows

- Clique na lupa

- Selecione configurações

- na caixa Pesquisar, digite avançado

- À esquerda a seguir deve aparecer

- Clique em Opções de inicialização avançadas

- Desça um pouco e clique em Reiniciar agora

- Clique em solucionar problemas

- Em seguida, Opções avançadas

- Em seguida, as configurações de inicialização

- Em seguida, reiniciar

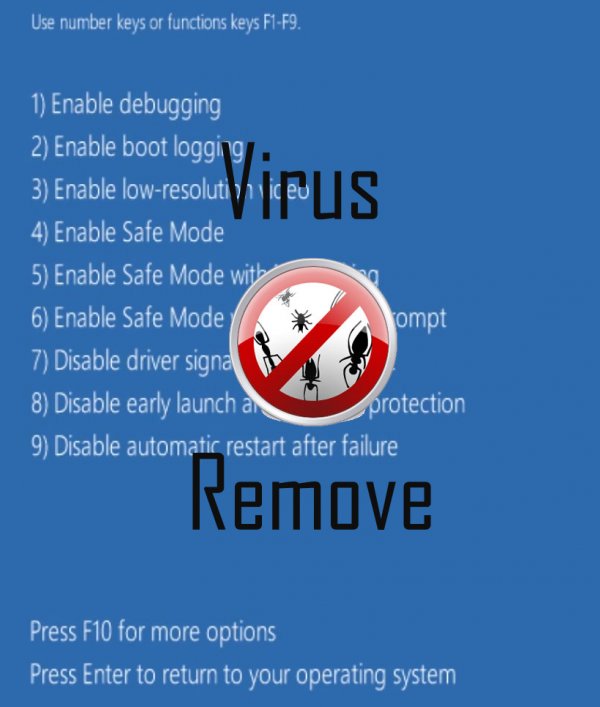

- Quando você vê esta tela pressione F5 – Ativar modo seguro com rede

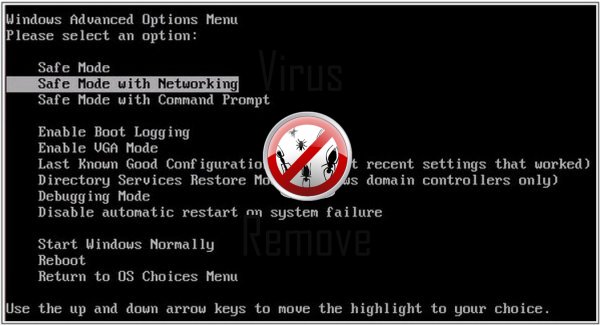

Passo 2: Iniciar o computador em modo seguro com rede no Windows 7/XP/Vista

- Certifique-se você não tem qualquer disquetes, CDs, e DVDs inserido em seu computador

- Reinicie o computador

- Quando você vê uma tabela, começar a tocar a tecla F8 cada segundo até que você insira as Opções avançadas de inicialização

- na tela Opções de inicialização avançadas , use as teclas de seta para realçar o Modo seguro com rede e em seguida, pressione ENTER.

Passo 3: Localizar o local de inicialização

- Uma vez que o sistema operacional carrega prima simultaneamente o Botão com o logotipo Windows e a tecla R .

- Deve abrir uma caixa de diálogo. Tipo “Regedit”

Dependendo do seu sistema operacional (x86 ou x64) navegue até:

[HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun] ou

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun] ou

[HKEY_LOCAL_MACHINESOFTWAREWow6432NodeMicrosoftWindowsCurrentVersionRun]

- e excluir a nome de exibição: backgroundcontainer

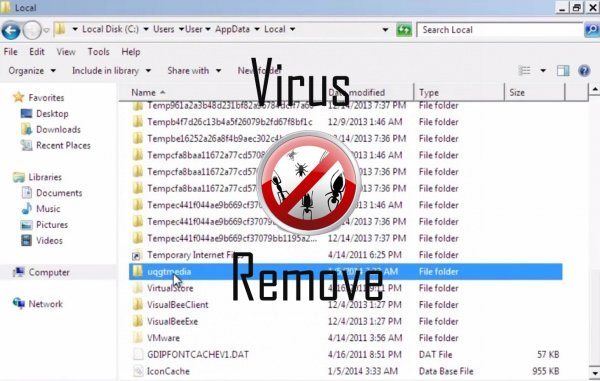

- Então abra seu explorer e navegue até:

%LocalAppData%uqgtmedia

%AppData % de locais, onde se refere a:

C:Users{username}AppDataLocal

- excluir a pasta inteira

Verifique com qualquer programa antimalware para todas as sobras. Mantenha seu software up date para.

Atenção, vários scanners antivírus detectaram possível malware em requested.

| Software anti-vírus | Versão | Deteção |

|---|---|---|

| Tencent | 1.0.0.1 | Win32.Trojan.Bprotector.Wlfh |

| Baidu-International | 3.5.1.41473 | Trojan.Win32.Agent.peo |

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

| McAfee-GW-Edition | 2013 | Win32.Application.OptimizerPro.E |

| VIPRE Antivirus | 22224 | MalSign.Generic |

| Qihoo-360 | 1.0.0.1015 | Win32/Virus.RiskTool.825 |

| K7 AntiVirus | 9.179.12403 | Unwanted-Program ( 00454f261 ) |

| Dr.Web | Adware.Searcher.2467 | |

| McAfee | 5.600.0.1067 | Win32.Application.OptimizerPro.E |

| VIPRE Antivirus | 22702 | Wajam (fs) |

| NANO AntiVirus | 0.26.0.55366 | Trojan.Win32.Searcher.bpjlwd |

| Malwarebytes | v2013.10.29.10 | PUP.Optional.MalSign.Generic |

Comportamento de requested

- Modifica o Desktop e as configurações do navegador.

- Integra no navegador da web através da extensão do navegador de requested

- Redirecione o navegador para páginas infectadas.

- Comportamento comum de requested e alguns outra texto emplaining som informação relacionados ao comportamento

- requested mostra anúncios comerciais

- requested se conecta à internet sem a sua permissão

- Distribui-se por meio de pay-per-install ou é empacotado com software de terceiros.

requested efetuado versões de sistema operacional Windows

- Windows 10

- Windows 8

- Windows 7

- Windows Vista

- Windows XP

Geografia de requested

Eliminar requested do Windows

Exclua requested de Windows XP:

- Clique em Iniciar para abrir o menu.

- Selecione Painel de controle e vá para Adicionar ou remover programas.

- Escolher e remover o programa indesejado.

Remover requested do seu Windows 7 e Vista:

- Abra o menu Iniciar e selecione Painel de controle.

- Mover para desinstalar um programa

- Botão direito do mouse sobre o app indesejado e escolha desinstalar.

Apagar requested de Windows 8 e 8.1:

- Botão direito do mouse sobre o canto inferior esquerdo e selecione Painel de controle.

- Escolha desinstalar um programa e com o botão direito sobre o app indesejado.

- Clique em desinstalar .

Excluir requested de seus navegadores

requested Remoção de Internet Explorer

- Clique no ícone de engrenagem e selecione Opções da Internet.

- Vá para a aba avançado e clique em Redefinir.

- Verifique excluir configurações pessoais e clique em Redefinir novamente.

- Clique em fechar e selecione Okey.

- Voltar para o ícone de engrenagem, escolha Gerenciar Complementos → barras de ferramentas e extensõese delete indesejados extensões.

- Vá para Provedores de pesquisa e escolher um novo padrão de pesquisa

Apagar requested da Mozilla Firefox

- Digite "about:addons" no campo de URL .

- Vá para extensões e excluir extensões do navegador suspeito

- Clique sobre o menu, clique no ponto de interrogação e abrir a ajuda do Firefox. Clique sobre o botão Firefox actualizar e selecione Atualizar Firefox para confirmar.

Encerrar requested de Chrome

- Digite "chrome://extensions" no campo URL e toque em Enter.

- Encerrar o navegador confiável extensões

- Google Chrome reiniciar .

- Abra o menu Chrome, clique em configurações → Show advanced settings, selecione Redefinir as configurações do navegador e clique em redefinir (opcional).